もしかしてウクライナで起きていることは、対岸の火事ではなく、日本ですでに身の回りで攻撃を受けているのでは?と思うことがありました。

ロシアのウクライナ侵攻と関係あるのかどうかわかりませんが、最近、これまでとちょっと種類が違うフィッシング・メールが、「会社の」メールアドレスに送られてくるようになりました。しかも執拗に一日に複数回。

おそらくトヨタやその下請け会社が受けたサイバーアタックがこれだったのではないか、と思います。 もちろん、サイバー攻撃は今に限らず、これまでも四六時中、おこなわれているものですが、ここ最近、その量や本気度が上がってきているように感じます。

というのも、これまでも個人のプライベートのメールにジャンクメールが来ることは日常茶飯事でしたが、今回は迷惑メールがほとんど来たことがない(あまり知られていない)法人として個人のメールアドレスに送り付けられてきたからです。また、これまで実際に取引があった関係先のメアド(サーバー)を乗っ取って、メールの添付ファイルを執拗に開けさせようとしている点で、「質」や「本気度(ターゲット性)」が異なります。

確実に日本の法人を狙ったサイバーアタックのように感じられます。

サイバー攻撃の仕組み

仕組みは典型的なもので、届いたメールの添付ファイルを開けるとウィルスが稼働し、パソコンおよびその組織のサーバーが乗っ取られ、暗号化され、身代金を要求する「ランサムウェア」などと呼ばれているものです。「身代金」というのは払ってもらえれば儲けもん程度のカモフラージュで、犯人のメインの目的は「情報入手」または「破壊そのもの」のように思われます。

「身代金」を払う必要はまったくなし

感染したとしても「身代金」をまじめに払う必要はまったくありません。なぜなら「身代金」を払ったとしても、原状回復する保証が1%もないのが1点。そしてデジタル・データは一度コピペされれば、永久に消すことは困難だからです。万が一、身代金を払って原状回復しても、コピペ・データはどこかにごっそり保管されてしまっているので意味がありません。

感染したとしても「身代金」をまじめに払う必要はまったくありません。なぜなら「身代金」を払ったとしても、原状回復する保証が1%もないのが1点。そしてデジタル・データは一度コピペされれば、永久に消すことは困難だからです。万が一、身代金を払って原状回復しても、コピペ・データはどこかにごっそり保管されてしまっているので意味がありません。

サイバー攻撃(ランサムウェア)に感染する流れ

- 法人の取引先や子会社など中小企業が狙われる。

- そうした企業では必ずITリテラシーが低い従業員がいるので、うっかり届いたメールの添付ファイルを開けてしまう。

- 添付ファイルを開けるとウィルスに感染し、そのパソコンや周辺機器とその会社のサーバーが乗っ取られる。

- その乗っ取られた会社のデータや取引先(メール等でやりとりした)履歴がすべて奪われる

- その会社のメールアドレスを使って、さらに親会社など関係先に添付付きメールを一斉配信

(インターネットでつながっていれば、メールを介さなくても、ネット経由でどんどん感染していく) - 大量に送れば、そのうち何人かの受信者は必ず開けてしまうのでさらに感染が広がる

- 乗っ取られた会社のデーターはすべて奪われ(ロックされ)、身代金を要求される

- それが某国の戦争資金やテロの資金に使われる。奪った情報も戦争やテロに使われる。もしくは破壊、企業活動妨害そのものが目的。

というものです。

感染させて入手した情報を元に、次のターゲットを広げていきます。新型コロナウィルスと同じですね。

ランサムウェア・メールの具体例

具体的には以下のようなメールでした。送信元:実在する担当者名<メールアドレスはコロコロ変わる>

タイトル:タイトルはこちらが以前実際に送ったメールに対する「Re:」であったり、「Fwd:」であったり、空欄であったり。

以下メールの添付ファイルの解凍パスワードをお知らせします。

添付ファイル名: 2022-03-02_*****.zip

解凍パスワード: ******

ご確認をお願いします。

[相手方(取引先)担当者Aの実際の署名]

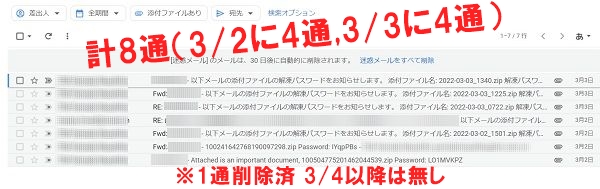

上のようなメールが、数時間置きに、1日に何通も送られてきます。

感染したのは、ベトナムにある中小の日系企業Mです。送信元のメールアドレスとして利用されている(表示されている)のは、そのベトナムの中小の日系企業Mと、一度でもメールのやりとりをおこなってことがある企業または個人のメールアドレスです。

つまり、そのベトナムの中小日系企業Mの、感染した担当者Aのメールの中にある情報がすべて悪用されている、ということです。

特徴1:いつも添付ファイルが添付されている

特徴としては、いつも解凍が必要な添付ファイルが添付されている、という点です。解凍が必要なほど圧縮しなければならないほどのプログラムが中に詰まっている、ということを示唆しています。

まずは添付ファイルが付いているメールで、言葉少なげなメールは疑ったほうがよいでしょう。

特徴2:送信者と送信元メールアドレスの不一致

送信元のメールアドレスは、なぜかいつも違うメールアドレスになっており、- 送信者名はいつも同じ、ウィルスに感染した実在する担当者A本人の名前

- 送信元メールアドレスは毎回変わり、おそらくその担当者Aがこれまでやりとりしたことがあるメールアドレス

が機械的に順番に表示されていっているようです。

※この送信者と送信元メールアドレスの不一致で、偽メールであることが判別できます。

特徴3:一言そえられてはいるものの・・・

「ご確認をお願いします。」とか「宜しく御願い致します。」など日本語で一言添えられてあるのも特徴で、タイトルをあの手この手で変えたり・・・と、とにかく添付ファイルを開けさせようと、一工夫二工夫した痕跡が確認できます。ただ、その一言と署名以外には、「人間性を感じさせる」長文のメッセージがないのも特徴の1つです。

対策・予防法

ITに弱いアナログ人間でも予防は可能

- まず添付ファイルがあるメール、ログインをうながすメールはすべて疑ってかかる

- 送信者と送信元メールアドレスの一致・不一致を必ず確認する

この2点を気を付けるだけでも、パソコンに明るくないアナログ人間でも、ウィルス感染を防ぐことはできます。

メールを開いただけの段階では大丈夫です。添付ファイルをクリックしたら感染します。ですので、メールが届いたらすぐに削除しましょう。

Gmailのセキュリティレベルで十分

自分の会社は、Google Apps(Google Apps for Your Domain・・・現在の Google Workspace)にて長らく会社のメールドメインをGmailに乗せて(無料で)運営してきたので、この程度のメールのセキュリティ対策は最低限、できていました。実際、これらの偽メールも、受信段階で、ことごとく「迷惑メール」として捕獲・隔離してくれているので、メールを開ける前から注意することができています。

以下は、このランサムウェア・メールを受信した際に、Gmailが表示してくれたメッセージです。

Gmailの警告メッセージ集

暗号化された添付ファイルに関する警告 – この添付ファイルにはご注意ください。このメールには、悪意のあるコンテンツのスキャンを実行できない暗号化された添付ファイルが 1 個含まれています。送信者に心当たりがなく、正当なメールであることを確認できない場合は、添付ファイルをダウンロードしないでください。

このメールが [迷惑メール] に振り分けられた理由 以前迷惑メールと判断されたメールに類似しています。

このメールにはご注意ください 個人情報を不正入手するために、同様のメールが使用されたことがあります。メールに含まれているリンクのクリックや添付ファイルのダウンロード、または返信に個人情報を記載することは避けてください。ちなみに自分の会社は、もう15年以上前からリモート体制なので、新型コロナウィルスの影響などはまったく無し、です。

この添付ファイルのダウンロードは無効になっています。 このメールはフィッシングとして識別されました。 このメールを信頼して添付ファイルをダウンロードする場合は、上部のバナーで [迷惑メールではない] をクリックしてください。

しかし、古いタイプの、会社独自のメール機能を使っていたり、ITリテラシーが低い従業員などは、こうしたメールをうっかり開けてしまい、感染し、結果、その下請け・子会社のみならず、親会社や取引先も感染させてしまうのでしょう。

21世紀の戦争はネットから始まる

あちこちでサイバー攻撃

折しも、各ブログサービスでも障害が発生したりしているようです。From: 【ナチュラム】 <mm@naturum.co.jp>

Date: 2022年3月4日(金) 16:34

Subject: 【ナチュログ】アクセス障害につきまして【継続報2】

いつもナチュログをご利用いただきありがとうございます。

ブログ・ナチュログトップページ、管理画面などにアクセスできない件についてご迷惑をおかけし申し訳ありません。

現在ナチュログの設置してあるデーターセンターに対してサイバー攻撃を受けており、その影響で表示ができなくなっております。

現在、復旧に向けて対応中でございます。復旧後、改めてメールにてご案内させていただきます。

ご迷惑をおかけし申し訳ありません。引き続きナチュログをよろしくお願いいたします。

続報

From: <info@blog.naturum.ne.jp>

Date: 2022年3月4日(金) 21:31

Subject: 【ナチュログ】【ナチュログ】アクセス障害復旧のお知らせ

いつもナチュログをご利用いただきありがとうございます。

2022年3月3日(木)8時頃から発生しておりました

ブログ・ナチュログトップページ、管理画面などにアクセスできない件についてご迷惑をおかけし申し訳ありませんでした。

復旧作業を行い、表示が行われていることを確認いたしました。

引き続き監視は行ってまいりますが、接続しづらい場合は少しお時間をおいてお試しください。

この度はご迷惑をおかけし申し訳ありませんでした。今後ともナチュログをよろしくお願いいたします。

こうした障害や台湾の停電などもサイバー攻撃が関係しているのかもしれません。

ロシアってサイバー攻撃してるの?

先日、こんなGoogleからの警告通知がGmailのほうに届きました。重大なセキュリティ通知

不審なアプリによるアカウントへのアクセスをブロックしました

Google以外のアプリから誰かがあなたのアカウントにログインしようとしましたが、ブロックされました。心当たりがない場合は、誰かにパスワードを知られています。パスワードを今すぐ更新してください。

不明なデバイス

ロシア

要は、ロシアから(ロシアのIPアドレスから)誰かが、私のGmailまたはGoogleのアカウントにログインを試みたらしく、Google側が自動的にブロックしてくれたようです。

念のため、Gmailの「受信トレイ」の下部にある「前回のアカウント アクティビティ」などを確認しましたが、第三者がログインした痕跡はありませんでした。

21世紀における戦争は、まずはネットのサイバー空間から始まり、その戦争は、すでにこの日本でも個人レベルでも始まってしまっているのかもしれません。

逆に言うと、各個人個人のちょっとした注意で、その戦争の一部に対処できる可能性もあるということを示唆しています。